Cómo obtener claves Wifi con la herramienta Fluxion

¿Qué es Fluxion?

Fluxion es una herramienta de seguridad de código abierto diseñada para realizar auditorías de seguridad en redes WiFi mediante técnicas de ingeniería social. Esta herramienta utiliza ataques de phishing controlados para evaluar la vulnerabilidad de las redes inalámbricas. Importante: Este tutorial es exclusivamente para fines educativos y pruebas de seguridad en redes propias o con autorización expresa. En términos generales, Fluxion funciona de la siguiente manera:

- Escanea las redes WiFi disponibles en el entorno.

- Selecciona la red objetivo y analiza los dispositivos conectados.

- Crea un punto de acceso falso que replica la red original.

- Implementa un portal cautivo que solicita la clave WiFi.

- Captura las credenciales ingresadas para análisis de seguridad.

Requisitos previos

Antes de comenzar con Fluxion, asegúrate de contar con:

- Sistema operativo: Kali Linux, Parrot Security OS o distribución Linux compatible

- Adaptador WiFi: Tarjeta de red inalámbrica compatible con modo monitor

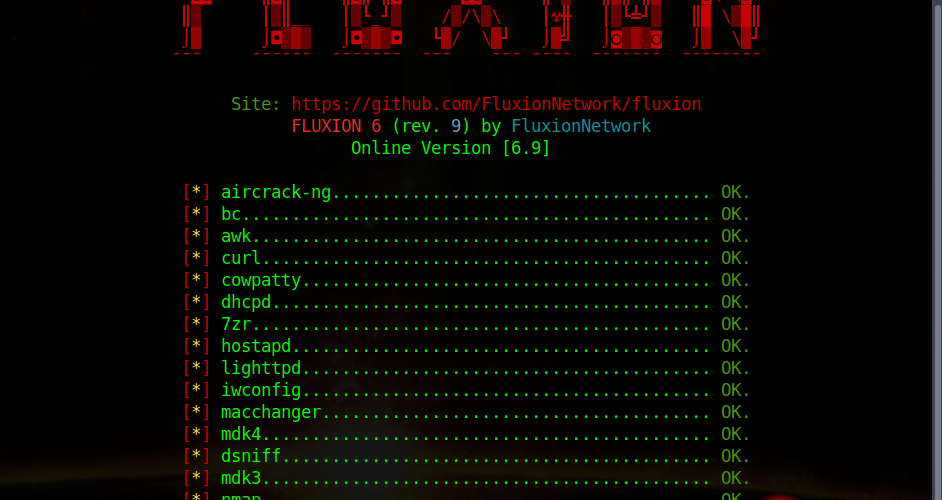

- Dependencias: Git, aircrack-ng, hostapd, dhcpd, lighttpd

- Permisos: Acceso root al sistema

- Autorización: Permiso explícito para auditar la red objetivo

Descargar e instalar Fluxion

Fluxion es una herramienta de código abierto disponible en GitHub. Para instalarla: 1. Clona el repositorio oficial: git clone https://github.com/FluxionNetwork/fluxion.git 2. Accede al directorio: cd fluxion 3. Ejecuta el instalador: sudo ./fluxion.sh El script instalará automáticamente todas las dependencias necesarias.

Tutorial paso a paso: Cómo usar Fluxion

Paso 1: Preparar el entorno

Conecta tu adaptador WiFi compatible con modo monitor. Verifica que tu tarjeta de red sea detectada correctamente con el comando: iwconfig

Paso 2: Iniciar Fluxion

Ejecuta Fluxion con privilegios de administrador: sudo ./fluxion.sh Selecciona el idioma de tu preferencia cuando se solicite.

Paso 3: Seleccionar la red objetivo

Fluxion escaneará automáticamente las redes WiFi disponibles. Selecciona la red que deseas auditar de la lista mostrada. Asegúrate de tener autorización para realizar esta auditoría.

Paso 4: Escanear dispositivos conectados

La herramienta identificará los dispositivos conectados a la red objetivo y capturará el handshake necesario para continuar.

Paso 5: Seleccionar el tipo de ataque

Fluxion ofrece diferentes métodos de ataque. El más común es el «Portal Cautivo», que crea una página de inicio de sesión falsa.

Paso 6: Configurar el portal cautivo

Selecciona la plantilla del portal que deseas utilizar. Fluxion incluye varias opciones que emulan páginas de autenticación de routers comunes.

Paso 7: Capturar credenciales

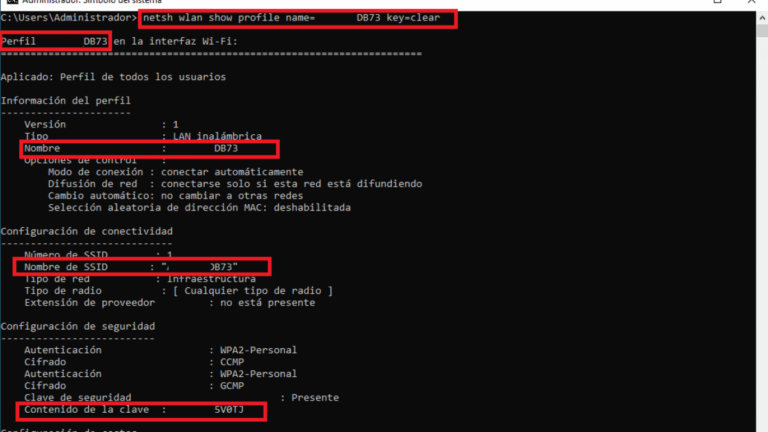

Cuando un usuario intente conectarse al punto de acceso falso e ingrese la contraseña, Fluxion la capturará y verificará su validez automáticamente.

Paso 8: Analizar resultados

Una vez obtenida la clave válida, documenta los resultados de tu auditoría de seguridad y toma las medidas correctivas necesarias.

Aspectos legales y éticos

⚠️ ADVERTENCIA LEGAL: El uso de herramientas como Fluxion para acceder a redes WiFi sin autorización es ILEGAL en la mayoría de países y puede resultar en:

- Sanciones penales y civiles

- Penas de prisión

- Multas económicas significativas

- Antecedentes penales

Uso ético permitido:

- Auditorías de seguridad en redes propias

- Pruebas de penetración autorizadas por escrito

- Entornos de laboratorio y educación

- Investigación en ciberseguridad con fines académicos

Siempre obtén autorización expresa y documentada antes de realizar cualquier tipo de auditoría de seguridad.

Preguntas frecuentes

¿Fluxion funciona en Windows? No, Fluxion está diseñado para sistemas Linux. Se recomienda usar Kali Linux o Parrot Security OS. ¿Qué adaptadores WiFi son compatibles? Los adaptadores con chipsets Atheros, Ralink o Realtek suelen ser los más compatibles con modo monitor. ¿Es necesario desautenticar clientes? Sí, Fluxion utiliza ataques de desautenticación para forzar la reconexión de los dispositivos al punto de acceso falso. ¿Fluxion funciona con redes WPA3? Fluxion está optimizado para WPA/WPA2. El soporte para WPA3 es limitado.

Conclusión

Fluxion es una herramienta poderosa para auditorías de seguridad WiFi que demuestra las vulnerabilidades de las redes inalámbricas ante ataques de ingeniería social. Su uso debe limitarse estrictamente a entornos autorizados y con fines educativos o de mejora de la seguridad. Recuerda que la ciberseguridad ética es fundamental para construir un entorno digital más seguro. Utiliza estos conocimientos de manera responsable y siempre dentro del marco legal. Más recursos sobre seguridad WiFi y hacking ético:

Síguenos en nuestras redes sociales para más tutoriales de ciberseguridad: